Hôm nay Blog Kiến càng sẽ làm vài thí nghiệm về thời gian phá password để chúng ta cùng thấy được sự khác nhau giữa mật khẩu mạnh và mật khẩu yếu. Lần này là tiến hành phá mật khẩu thực sự chứ không chỉ tính toán độ mạnh dựa vào thời gian phá trên lý thuyết.

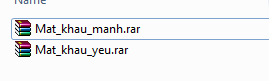

Mô hình thí nghiệm phá password theo kênh tấn công Offline, cụ thể, tôi sẽ tạo 2 file winrar trên máy tính, cả 2 đều có mật khẩu, một mật khẩu yếu với 5 ký tự, và một mật khẩu mạnh với 12 ký tự, rồi chúng ta cùng quan sát sau bao lâu chương trình phá mật khẩu có thể hoàn thành.

|

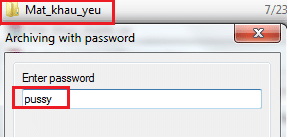

| pussy là mật khẩu rất yếu vì nó chỉ có 5 ký tự và nó là từ nằm trong từ điển |

|

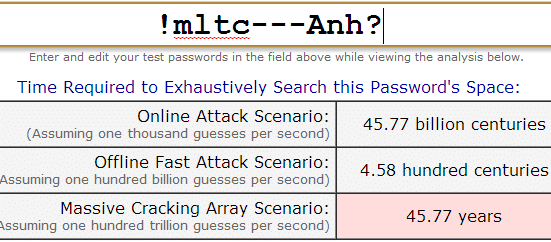

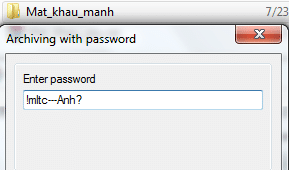

| Mật khẩu khá mạnh !mltc—Anh? |

Tôi xóa 2 thư mục chưa nén đi và để lại 2 file nén đã đặt mật khẩu:

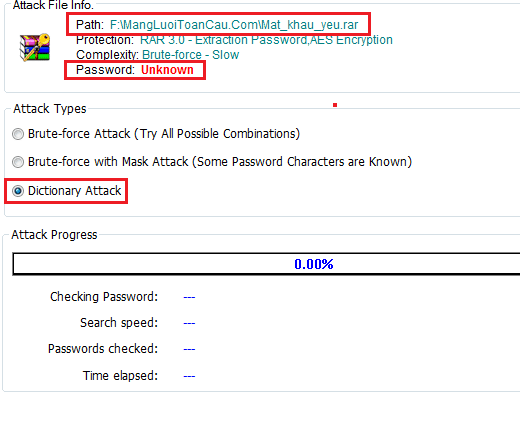

- Thử mọi trường hợp của mật khẩu (Try All Possible Combinations): cái này thì ăn chắc sẽ tìm ra, nhưng vấn đề là nếu mật khẩu khó thì ngàn năm mới tìm ra được!

- Cũng tấn công mạnh như trường hợp thứ nhất nhưng có bổ sung thêm các mật khẩu trong kho dữ liệu (Some Password Characters are Known).

- Dựa trên từ điển (Dictionanry Attack): cái này có thời gian tìm nhanh nhất, nhưng chỉ tìm được mật khẩu nào nằm trong từ điển.

Quy trình của kẻ tấn công dò mật khẩu thường là:

- Khai thác thông tin cá nhân để thử các mật khẩu liên quan đến tiểu sử.

- Sử dụng danh sách các mật khẩu thường được sử dụng nhất.

- Sau khi thất bại với 2 cái trên chúng sẽ dùng từ điển để dò.

- Nếu từ điển cũng thất bại nốt thì phải thử mọi khả năng có thể có của mật khẩu.

|

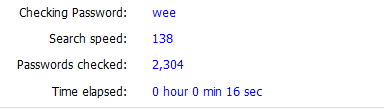

| Sau 16s nó đã thử được hơn 2300 mật khẩu |

|

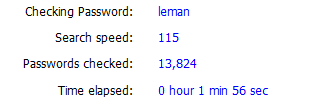

| Gần 2 phút đã thử được gần 14.000 mật khẩu |

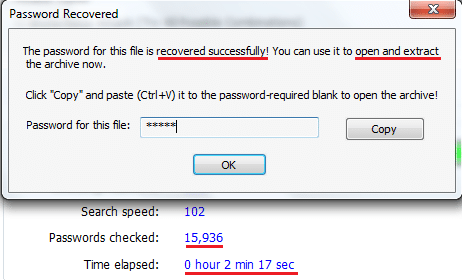

Và cuối cùng, cái gì phải đến đã đến…

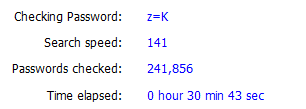

Sau 30 phút chúng ta không thấy bất cứ dấu hiệu nào cho thấy khả năng sẽ tìm ra mật khẩu:

|

| 30 phút 43 giây với gần 242 ngàn mật khẩu đã thử nhưng đều thất bại |

Để kiểm tra xem với mật khẩu như trên sẽ mất khoảng thời gian bao lâu để phá, mời bạn theo liên kết này: https://www.grc.com/haystack.htm. Với một máy tính siêu mạnh cũng phải mất hơn 45.77 năm để tìm ra mật khẩu trên, đó là lý do vì sao sau 30 phút bạn vẫn không thấy bấy cứ điều gì !!!